Multicast forwarding

- unicast forwarding основан на dest ip.

- multicast forwarding основан на source ip.

Предотвращение петель:

- RPF-check для источника: сравнивается с какого интерфейса фактически пришел мультикаст пакет с тем, откуда по unicast table пакет должен приходить (источник или RP). Если сходится – RPF done, не сходится – RPF fail. Префиксы, прошедшие RPF-check хранятся в inet.1.

- Multicast трафик никогда не форвардится в сторону источника.

show multicast rpf <group ip>

Routing tables

inet.0 – дефолтная таблица для проведения RPF-check . Если unicast и multicast топологии одинаковые, то inet.0 и inet.2 будут одинаковы.

inet.1 – записываются результаты RPF-check, форвардинг производится на основании этой таблицы.

>show route table inet.1

inet.1: 238 destinations, 238 routes (238 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

224.0.0.0/4 *[Multicast/180] 74w2d 13:10:11

MultiResolve

224.0.0.0/24 *[Multicast/180] 74w2d 13:10:11

MultiDiscard

232.0.0.0/8 *[Multicast/180] 74w2d 13:10:11

MultiResolve

232.192.1.1,10.200.86.1/32*[PIM/105] 6w0d 08:32:53

Multicast (IPv4) Composite

232.192.1.1,10.200.86.2/32*[PIM/105] 8w3d 15:25:48

Multicast (IPv4) Composite

232.192.1.2,10.200.86.1/32*[PIM/105] 6w0d 08:32:52

Multicast (IPv4) Composite

232.192.1.2,10.200.86.2/32*[PIM/105] 8w3d 15:25:52

Multicast (IPv4) Composite

232.192.1.4,10.200.86.1/32*[PIM/105] 23:11:56

Multicast (IPv4) Composite

...

Detailed

232.192.1.1.10.200.86.1/64 (1 entry, 1 announced)

*PIM Preference: 105

Next hop type: Multicast (IPv4) Composite, Next hop index: 1048796

Address: 0xa4edf30

Next-hop reference count: 28

State: <Active Int Ext AckRequest>

Local AS: 100

Age: 6w0d 8:35:30

Validation State: unverified

Task: PIM.master

Announcement bits (1): 0-KRT

AS path: I

AS path: Recorded

inet.2 – если для multicast на сети должна быть использована другая топология, то используем эту таблицу. inet.2 в таком случае будет использоваться для RPF-check.

MP-BGP и multitopology IS-IS могут напрямую заполнять маршрутной информацией inet.2.

Чтобы ISIS стал заполнять inet.2 – нужно включить

set protocols isis topologies ipv4-multicast

Все остальные протоколы для заполнения таблицы должны заниматься копированием в inet.2 маршрутов с помощью RIB-groups.

IMPORT-RIB: для протокола PIM import-rib копирует маршруты из протокола в указанную таблицу. То есть указываем только одну таблицу. Указанная таблица будет использоваться для RPF.

Для остальных протоколов первая таблица <> – откуда копируются маршруты, вторая <to-inet2> – куда копируются.

set routing-options rib-groups mcast-table import-rib inet.2 set protocols pim rib-group inet mcast-table

set routing-options rib-groups import-rib to-inet2 set routing-options rib-groups import-policy static *по желанию/необходимости set protocols ospf rib-groups to-inet.2 set routing-options interface-routes rib-group inet to-inet2

В обычном понимании: если задаём export-ribs, то при этом указывается только одна таблица, куда будут скопированы маршруты. Но для PIM не работает export-ribs.

Мультикаст на канальном уровне

Итак, позади долгая трудовая неделя с недосыпами, переработками, тестами — вы успешно внедрили мультикаст и удовлетворили клиентов, директора и отдел продаж.

Пятница — не самый плохой день, чтобы обозреть творение и позволить себе приятный отдых.

Но ваш послеобеденный сон вдруг потревожил звонок техподдержки, потом ещё один и ещё — ничего не работает, всё сломалось. Проверяете — идут потери, разрывы. Всё сходится на одном сегменте из нескольких коммутаторов.

Расчехлили SSH, проверили CPU, проверили утилизацию интерфейсов и волосы дыбом — загрузка почти под 100% на всех интерфейсах одного VLAN’а. Петля! Но откуда ей взяться, если никаких работ не проводилось? Минут 10 проверки и вы заметили, что на восходящем интерфейсе к ядру у вас много входящего трафика, а на всех нисходящих к клиентам — исходящего. Для петли это тоже характерно, но как-то подозрительно: внедрили мультикаст, никаких работ по переключению не делали и скачок только в одном направлении.

Проверили список мультикастовых групп на маршрутизаторе — а там подписка на все возможные каналы и все на один порт — естественно, тот, который ведёт в этот сегмент.

Дотошное расследование показало, что компьютер клиента заражён и рассылает IGMP Query на все мультикастовые адреса подряд.

Потери пакетов начались, потому что коммутаторам пришлось пропускать через себя огромный объём трафика. Это вызвало переполнение буферов интерфейсов.

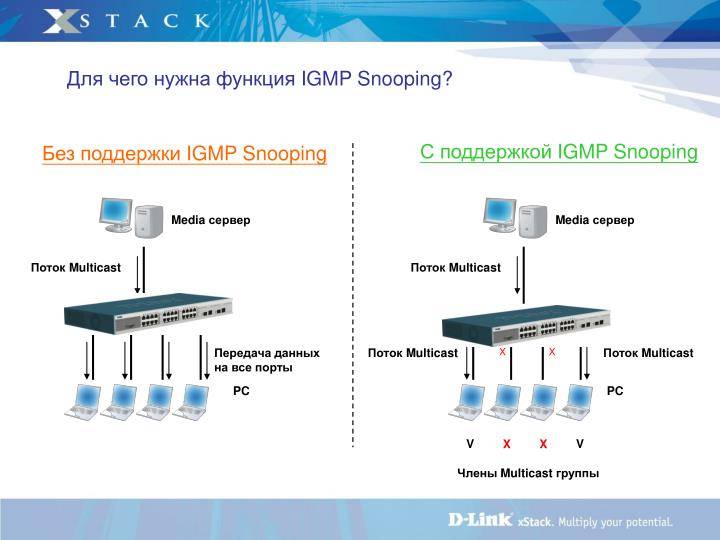

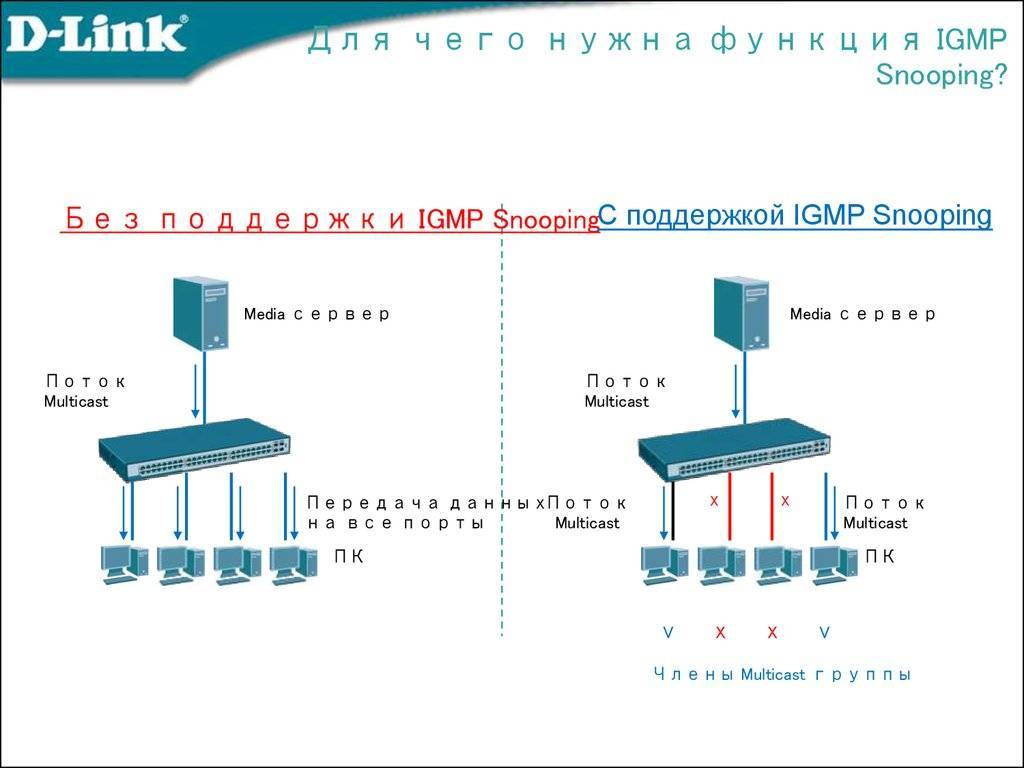

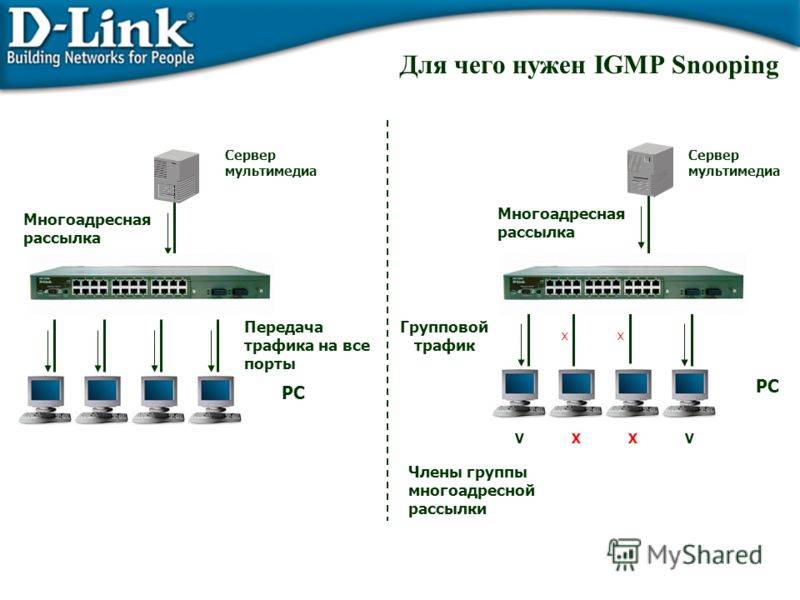

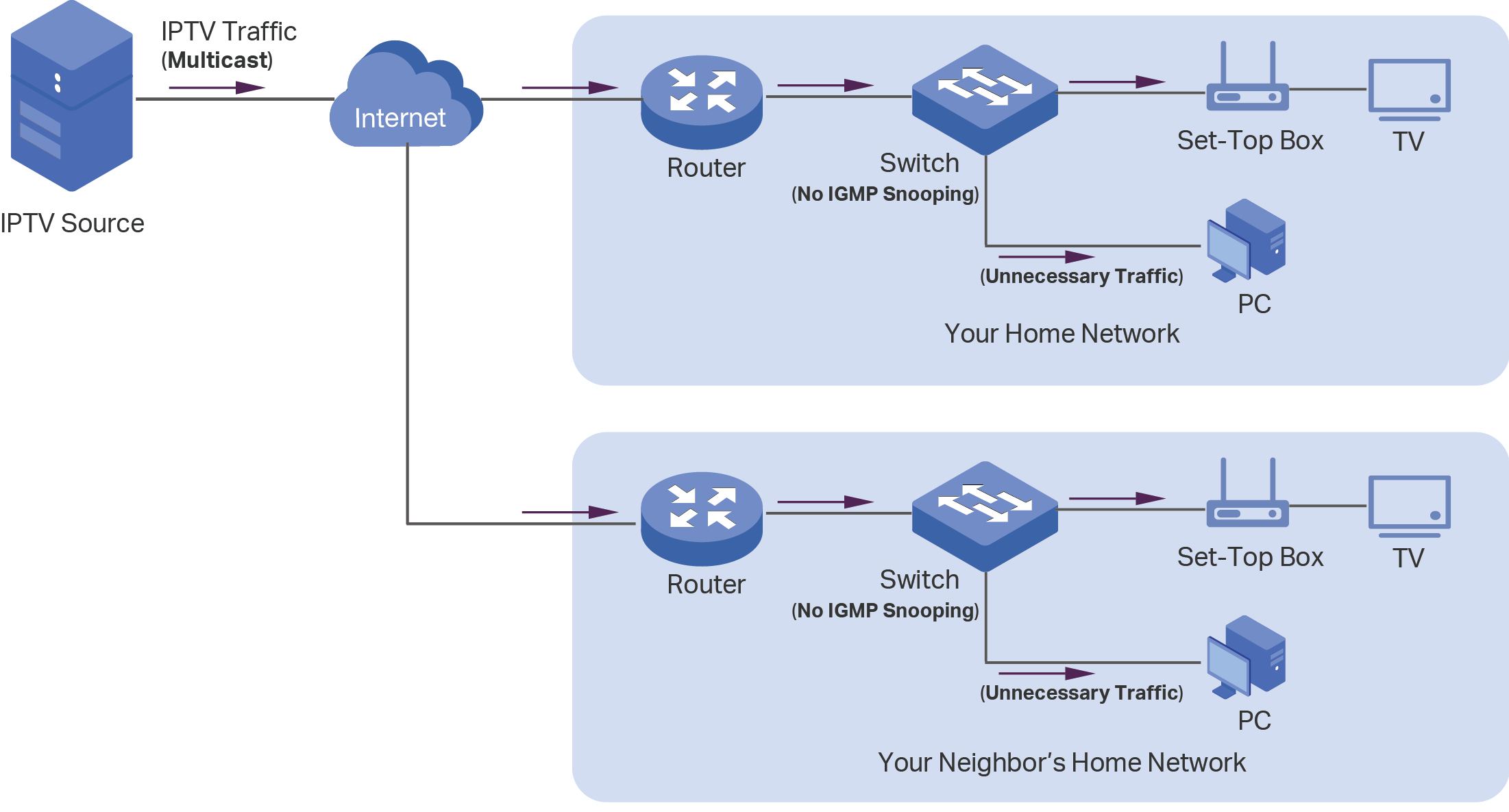

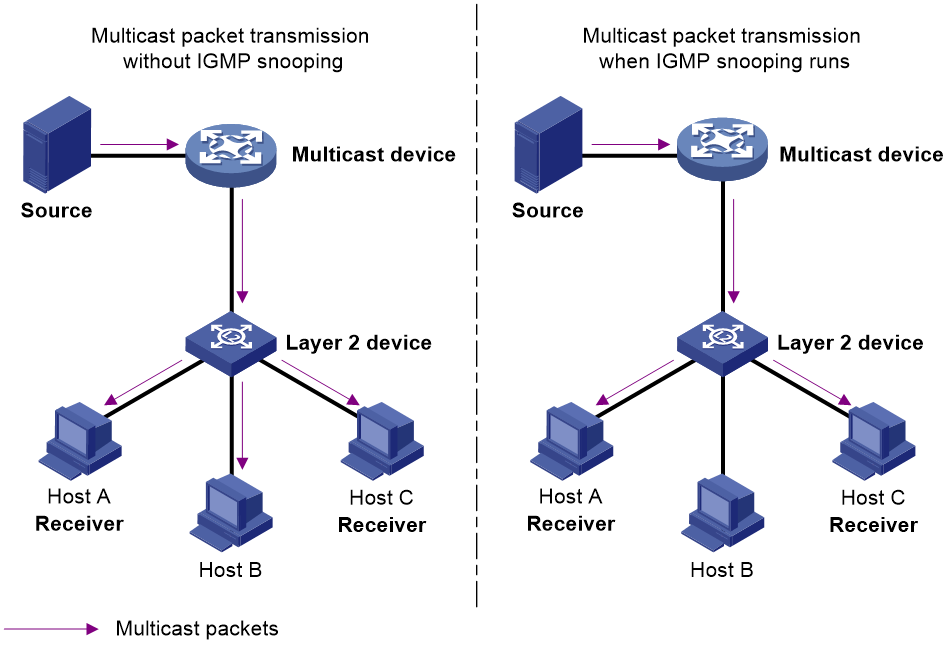

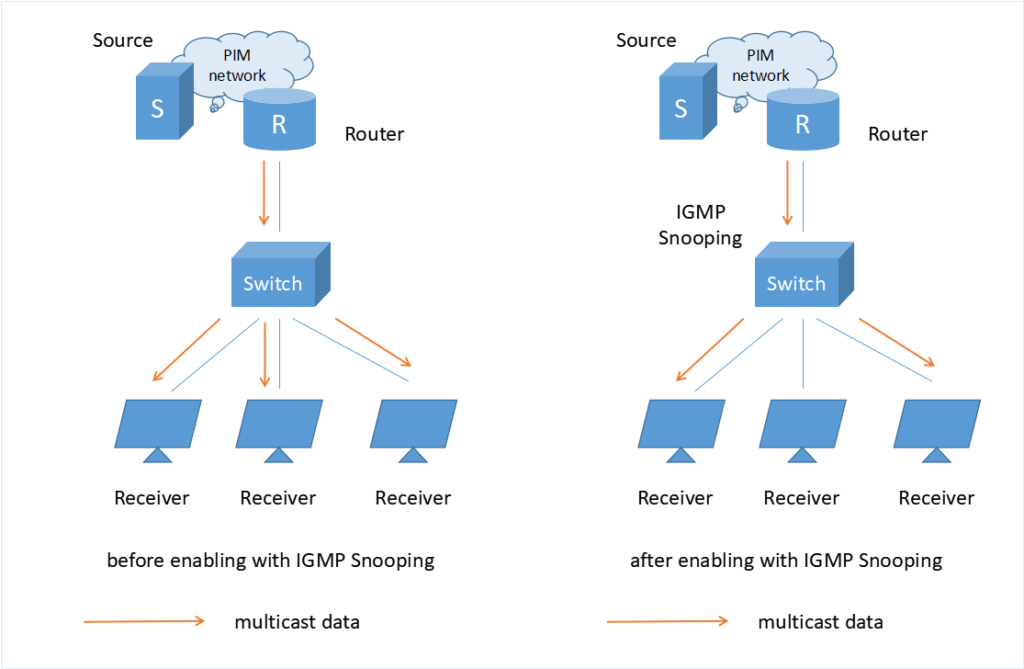

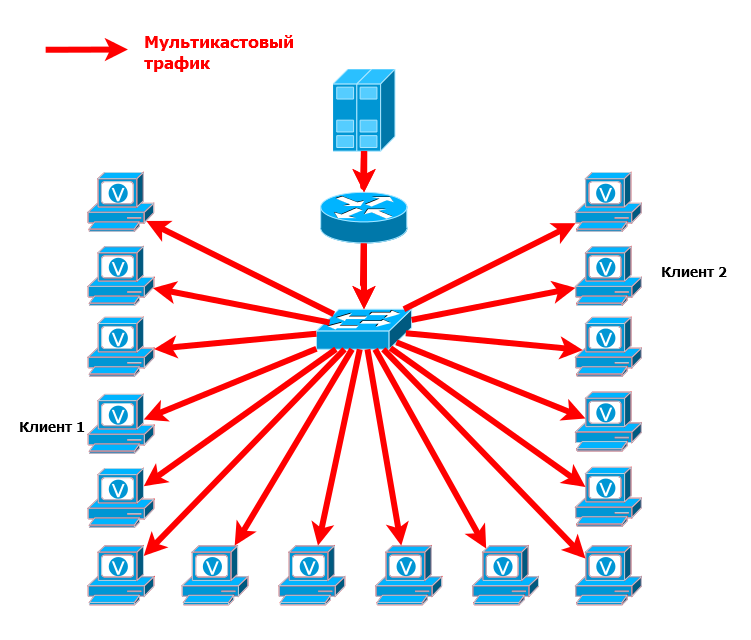

Главный вопрос — почему трафик одного клиента начал копироваться во все порты?

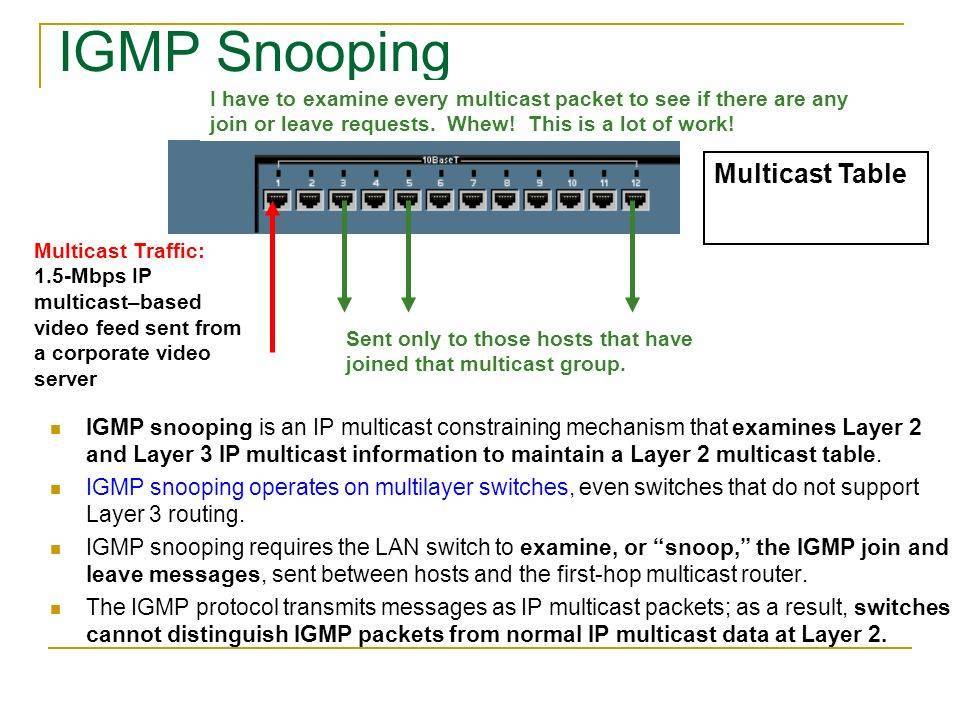

Причина этого кроется в природе мультикастовых MAC-адресов. Дело в том, пространство мультикастовых IP-адресов специальным образом отображается в пространство мультикастовых MAC-адресов. И загвоздка в том, что они никогда не будут использоваться в качестве MAC-адреса источника, а следовательно, не будут изучены коммутатором и занесены в таблицу MAC-адресов. А как поступает коммутатор с кадрами, адрес назначения которых не изучен? Он их рассылает во все порты. Что и произошло.

Это действие по умолчанию.

Multicast Flooding

Multicast Flooding

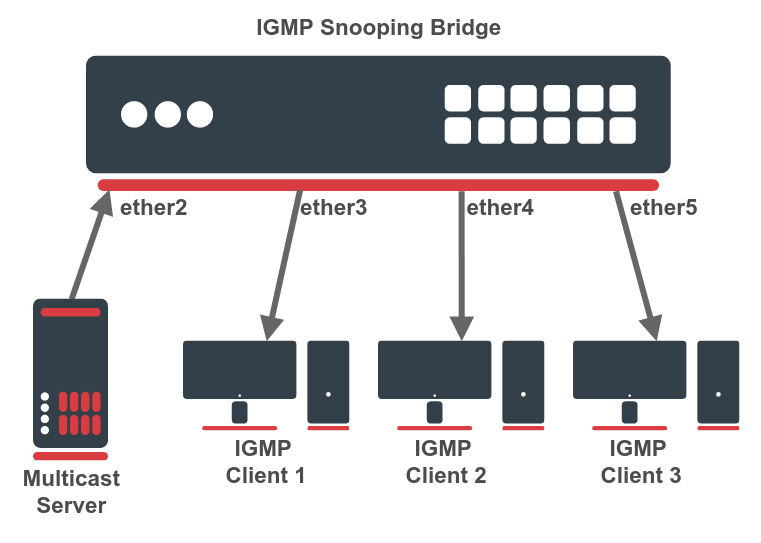

Basic IGMP snooping configuration

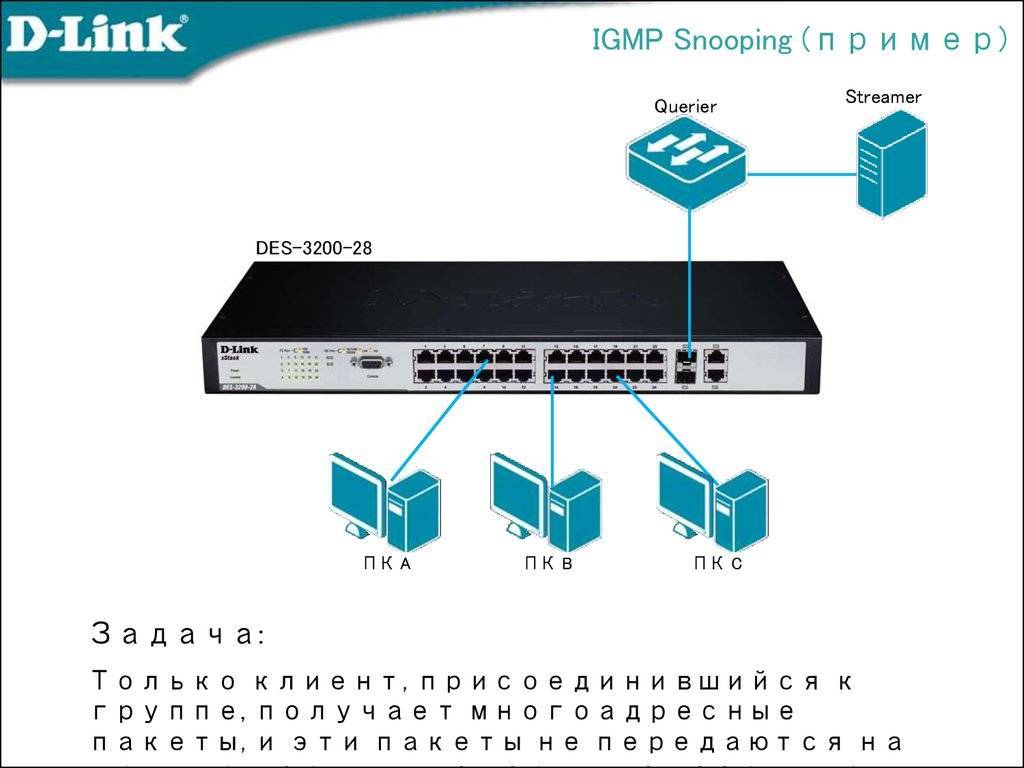

The first example consists only of a single IGMP snooping bridge, a single multicast source device, and a couple of multicast client devices. See a network scheme below.

First, create a bridge interface with enabled IGMP snooping. In this example, there is no active IGMP querier (no multicast router or proxy), so a local IGMP querier must be enabled on the same bridge. This can be done with a setting. If there is no active IGMP querier in the LAN, the unregistered IP multicast will be flooded and multicast entries will always timeout from the multicast database.

/interface bridge add igmp-snooping=yes multicast-querier=yes name=bridge1

Then add necessary interfaces as bridge ports.

/interface bridge port add bridge=bridge1 interface=ether2 add bridge=bridge1 interface=ether3 add bridge=bridge1 interface=ether4 add bridge=bridge1 interface=ether5

IGMP Snooping Proxy

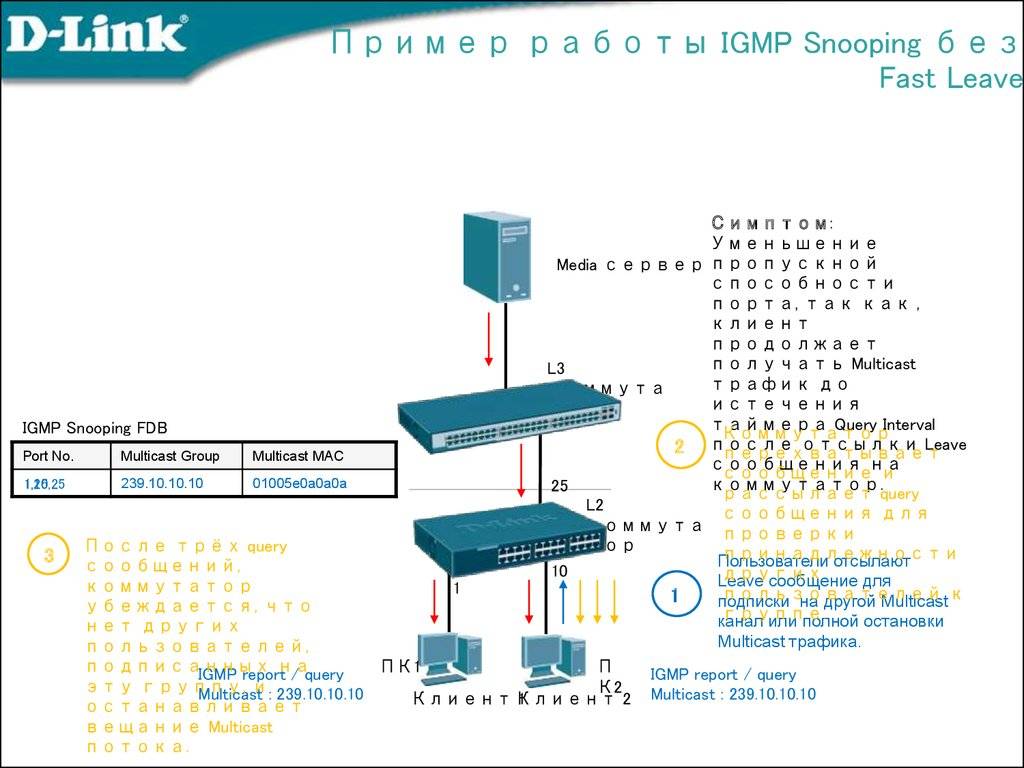

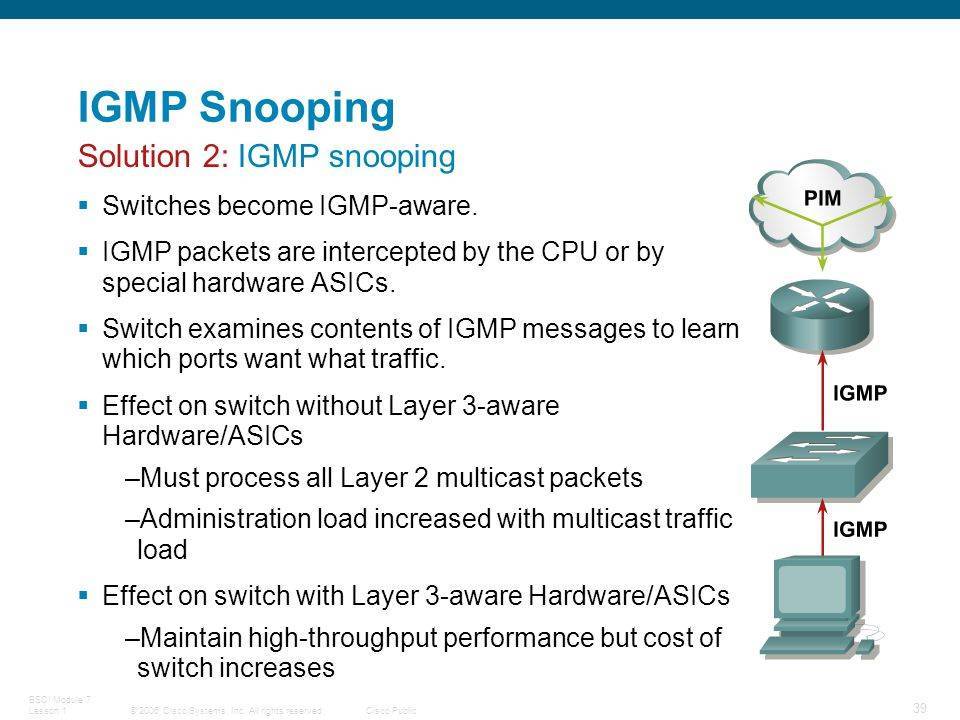

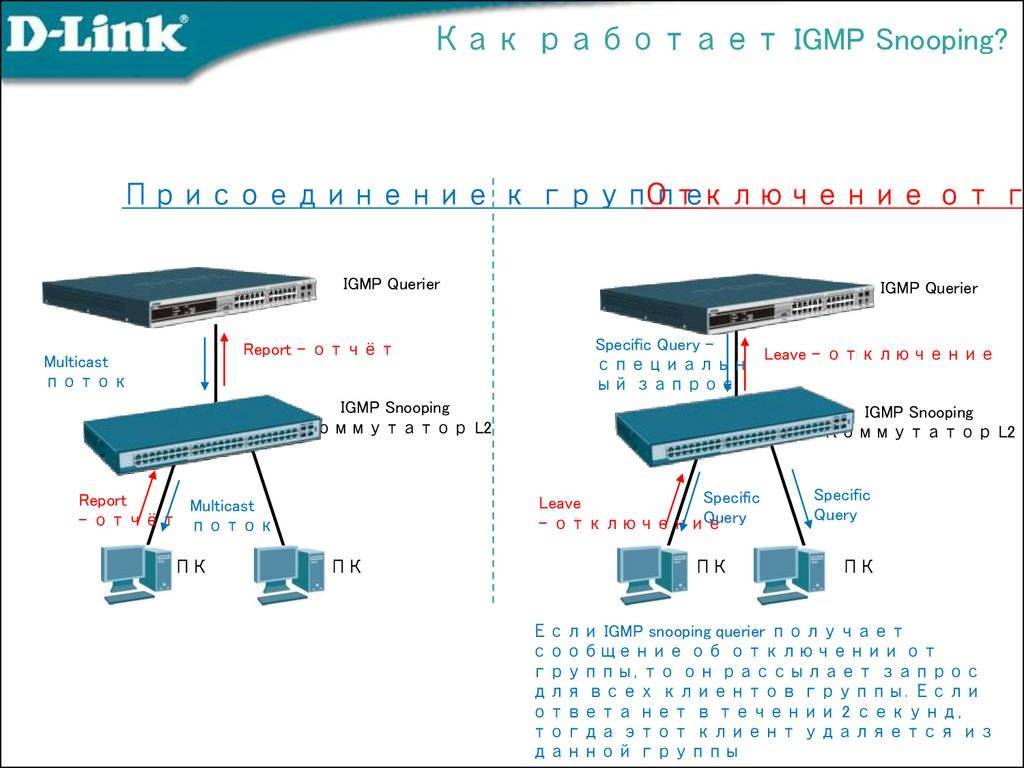

У пытливого читателя может возникнуть вопрос по тому, как IGMP Snooping узнаёт все клиентские порты, учитывая, что на IGMP Query отвечает только один самый быстрый клиент, как мы говорили выше. А очень просто: IGMP Snooping не позволяет сообщениям Report ходить между клиентами. Они отправляются только в восходящие порты к маршрутизаторам. Не видя Report от других получателей этой группы, клиент обязан ответить на Query в течение Max Response Time, указанном в этом Query.

В итоге в сети на 1000 узлов на один IGMP Query в течение секунд 10 (обычное значение Max Response Time) придёт 1000 Report’ов маршрутизатору. Хотя ему достаточно было бы и одного для каждой группы.

И происходит это каждую минуту.

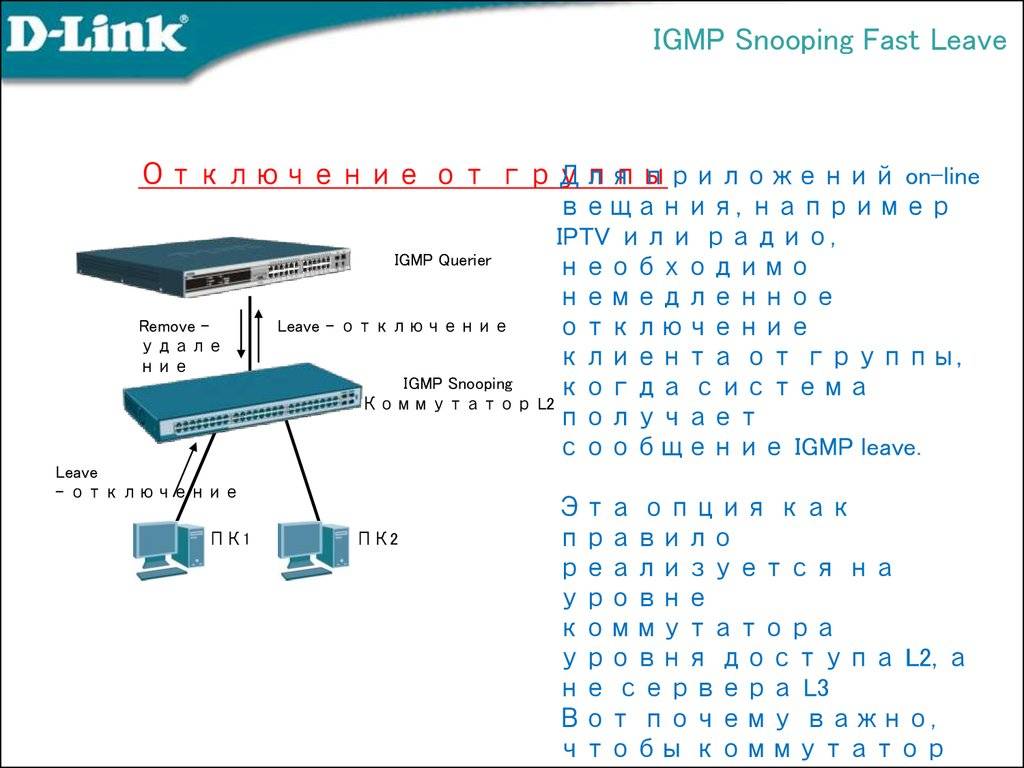

В этом случае можно настроить проксирование IGMP-запросов. Тогда коммутатор не просто «слушает» проходящие пакеты, он их перехватывает.

Правила работы IGMP Snooping могут отличаться для разных производителей. Поэтому рассмотрим их концептуально:

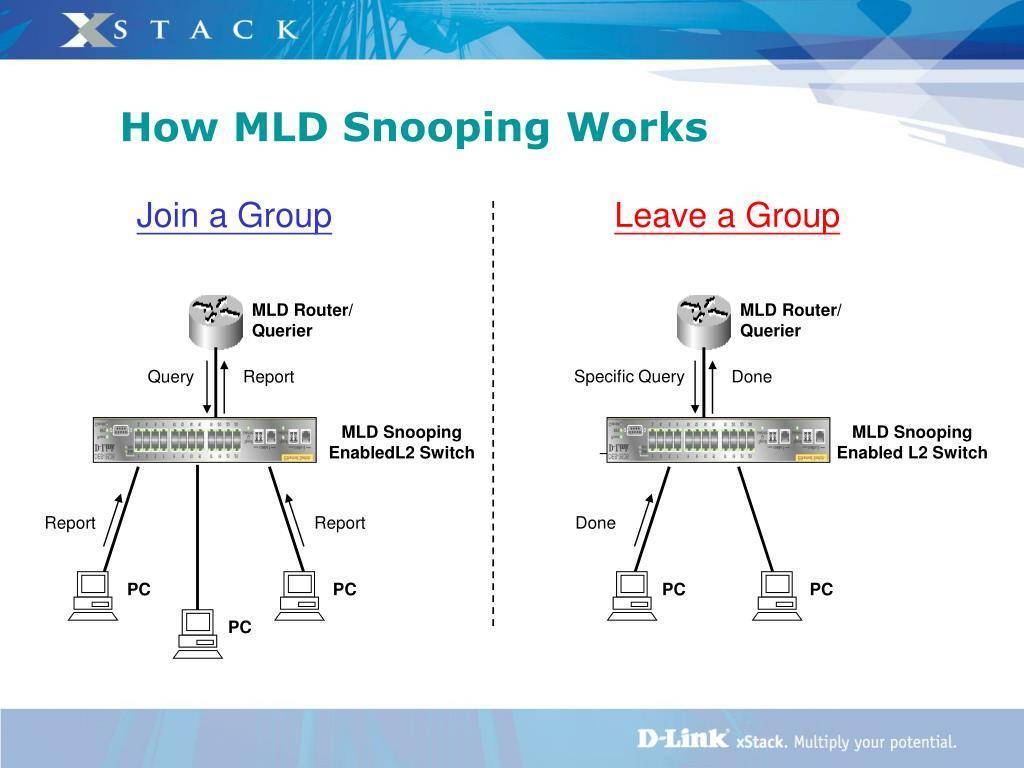

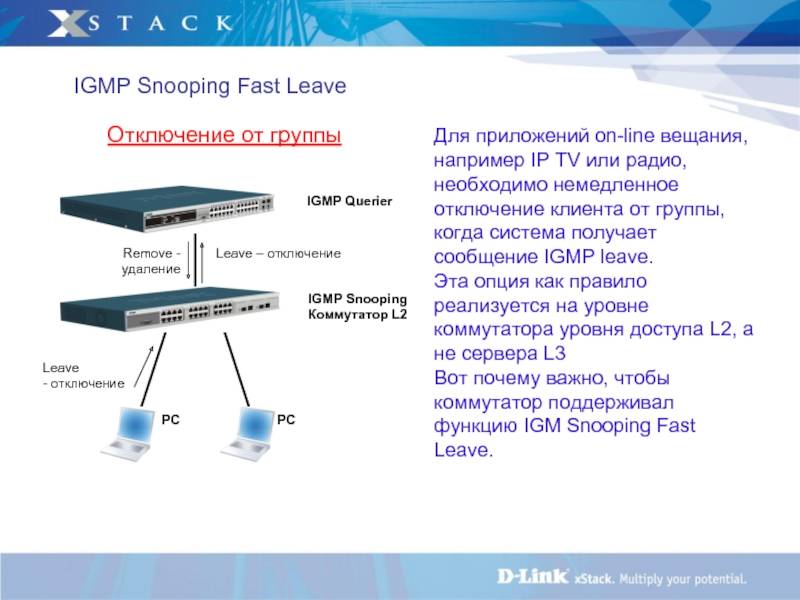

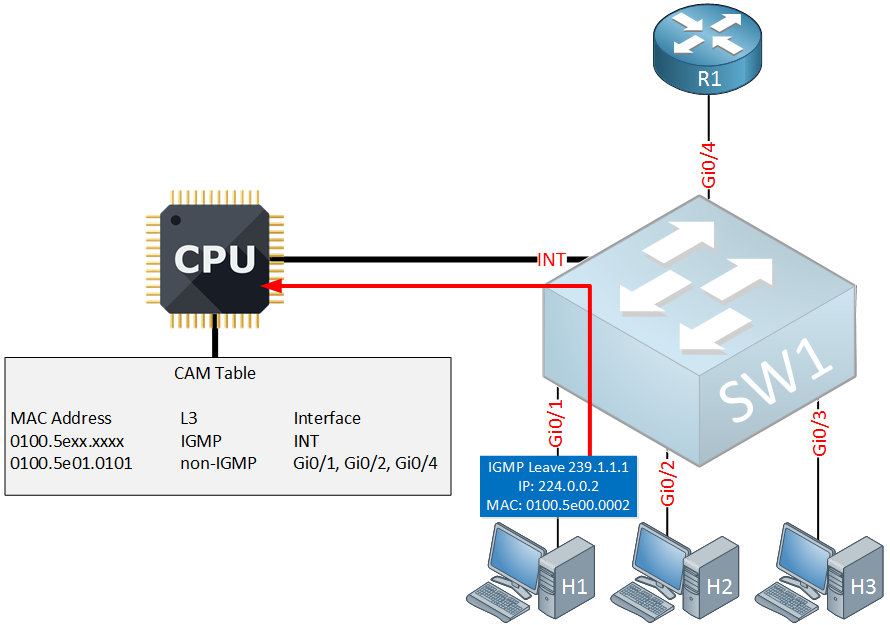

- Если на коммутатор приходит самый первый запрос Report на группу, он отправляется вверх к маршрутизатору, а интерфейс вносится в список нисходящих. Если же такая группа уже есть, интерфейс просто добавляется в список нисходящих, а Report уничтожается.

- Если на коммутатор приходит самый последний Leave, то есть других клиентов нет, этот Leave будет отправлен на маршрутизатор, а интерфейс удаляется из списка нисходящих. В противном случае просто удаляется интерфейс, Leave уничтожается.

- Если IGMP Query приходит от маршрутизатора, коммутатор перехватывает его, отправляет в ответ IGMP Report для всех групп, которые в данный момент имеют получателей.

А дальше, в зависимости от настроек и производителя, либо этот же самый Query рассылается во все клиентские порты, либо коммутатор блокирует запрос от маршрутизатора и сам выступает в роли Querier, периодически опрашивая всех получателей.

Таким образом снижается и доля лишнего служебного трафика в сети и нагрузка на маршрутизатор.

Мультикастовые MAC-адреса

Так какие же MAC-адреса получателей подставляются в заголовок Ethernet таких пакетов? Широковещательные? Нет. Существует специальный диапазон MAC-адресов, в которые отображаются мультикастовые IP-адреса.

Эти специальные адреса начинаются так: 0x01005e и следующий 25-й бит должен быть 0 (попробуйте ответить, почему так). Остальные 23 бита (напомню, всего их в МАС-адресе 48) переносятся из IP-адреса.

Здесь кроется некоторая не очень серьёзная, но проблема. Диапазон мультикастовых адресов определяется маской 224.0.0.0/4, это означает, что первые 4 бита зарезервированы: 1110, а оставшиеся 28 бит могут меняться. То есть у нас 2^28 мультикастовых IP-адресов и только 2^23 MAC-адресов — для отображения 1 в 1 не хватает 5 бит. Поэтому берутся просто последние 23 бита IP-адреса и один в один переносятся в MAC-адрес, остальные 5 отбрасываются.

Multicast MAC Address

Multicast MAC Address

Фактически это означает, что в один мультикастовый MAC-адрес будет отображаться 2^5=32 IP-адреса. Например, группы 224.0.0.1, 224.128.0.1, 225.0.0.1 и так до 239.128.0.1 все будут отображаться в один MAC-адрес 0100:5e00:0001.

Если взять в пример дамп потокового видео, то можно увидеть:

Дамп мультикаста

Дамп мультикаста

IP адрес — 224.2.2.4, MAC-адрес: 01:00:5E:02:02:04.

Есть также другие мультикастовые MAC-адреса, которые никак не относятся к IPv4-мультикаст (). Все они, кстати, характеризуются тем, что последний бит первого октета равен 1.

Естественно, ни на одной сетевой карте, не может быть настроен такой MAC-адрес, поэтому он никогда не будет в поле Source MAC Ethernet-кадра и никогда не попадёт в таблицу MAC-адресов. Значит такие кадры должны рассылаться как любой Unknown Unicast во все порты VLAN’а.

Всего, что мы рассматривали прежде, вполне достаточно для полноценной передачи любого мультикастового трафика от потокового видео до биржевых котировок. Но неужели мы в своём почти совершенном мире будем мирится с таким безобразием, как широковещательная передача того, что можно было бы передать избранным?

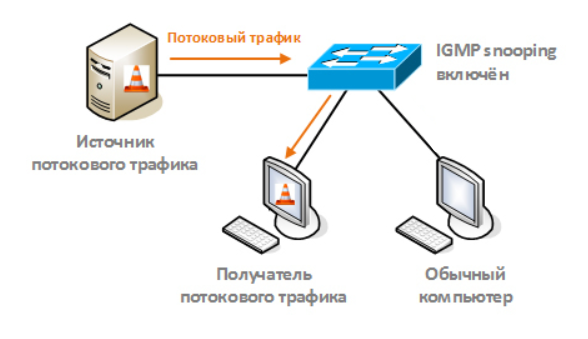

Вовсе нет. Специально для перфекционистов придуман механизм IGMP Snooping.

Реализация

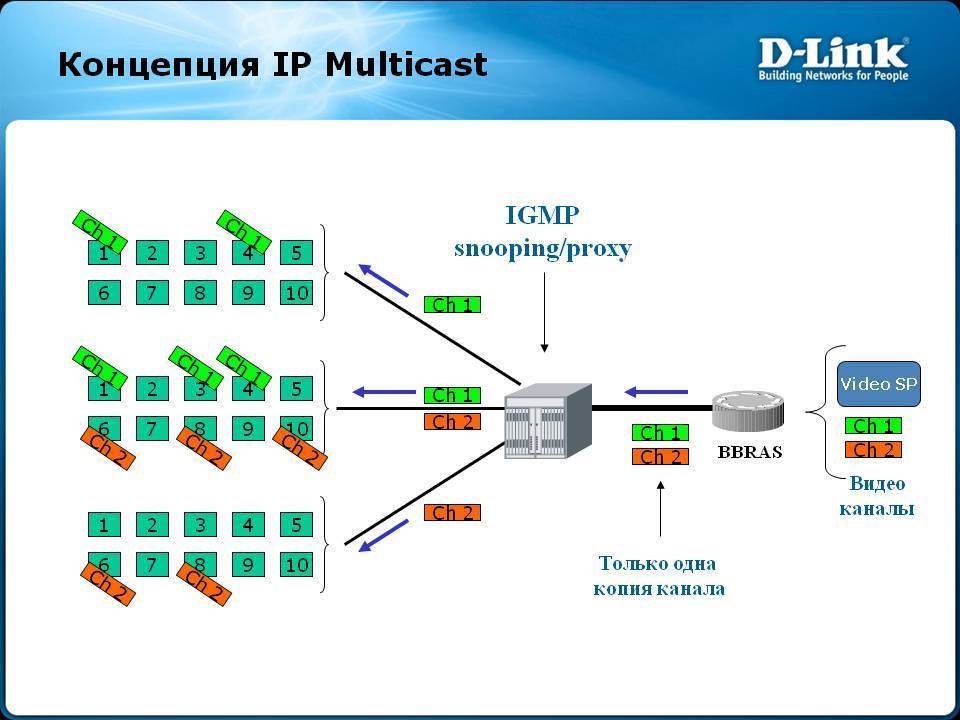

А теперь встаём следующая проблема – как это организовать. Представьте себе, что в сети у провайдера очень много узлов, коммутаторов, маршутизаторов, серверов и есть центральный сервер того же IPTV. Задача сервера отправить трафик таким образом, чтобы он максимально быстро через минимальное количество узлов дошёл до пользователя.

При этом нужно это сделать так, чтобы не образовалось кольцо – когда трафик начинает ходить по кругу и бесконечно. Поэтому путь пакетов будет выглядеть как дерево, да и топология будет использоваться подобная. То есть выходя пакет от сервера он подходит к одному из узлов. Дальше узел должен определить куда дальше отправлять пакет.

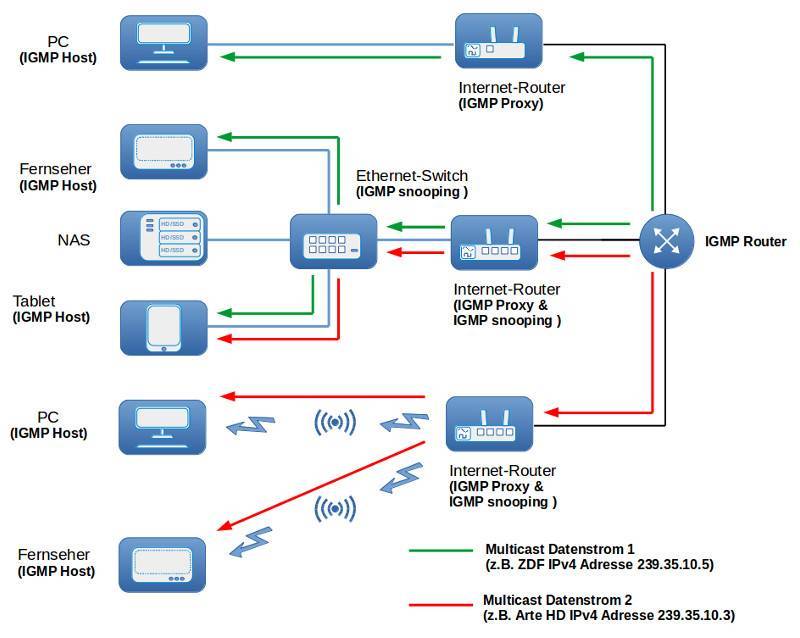

А теперь мы подобрались к протоколу IGMP (Internet Group Management Protocol) — это такой протокол, который позволяет быстро подключаться клиенту к ближайшему маршрутизатору. Он сообщает ему, что нужен трафик по тому или иному каналу. Если же запроса к маршрутизатору нет, то он просто простаивает и тем самым высвобождает ресурсы сети.

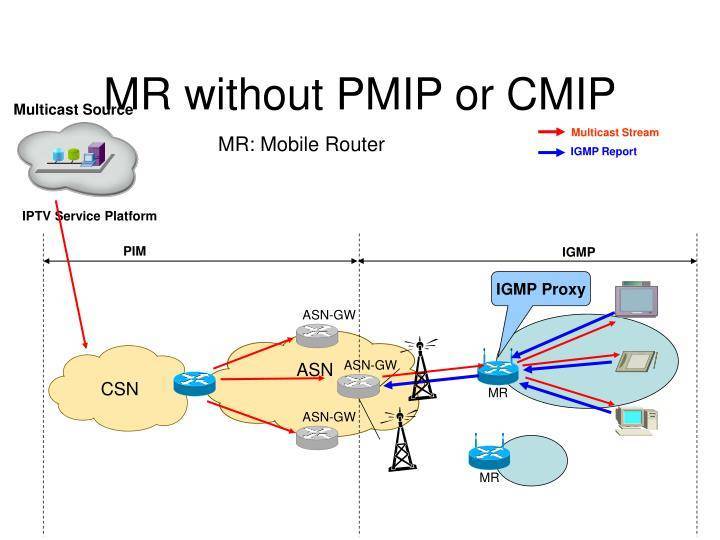

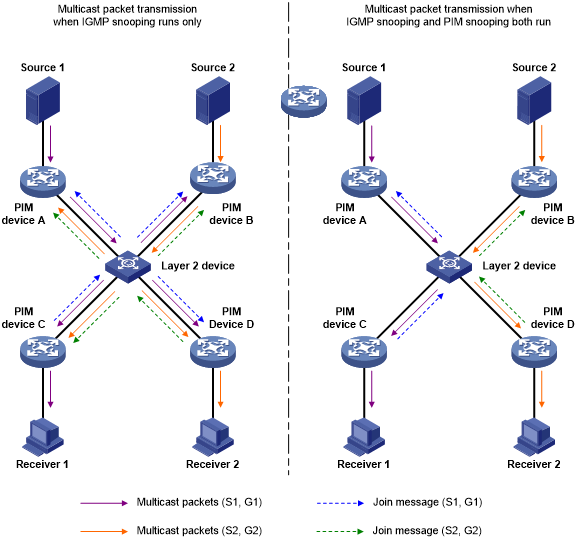

Также используется PIM (Protocol Independent Multicast) протокол – эта такая система, которая выстраивает адрес от сервера к конечному получателю через одну ветвь дерева. При этом система постоянно мониторит путь, чтобы менять его, если какой-то сегмент выключен или был перемещён.

Проще говоря, сервер транслирует только один сигнал каждого телевизионного канала. И пользователи получают только сигнал того канала, который запросили. Одновременно один сигнал могут получать и несколько приёмников. Именно для этого и нужен протокол IGMP.

Как узнать, поддерживает ли роутер IPTV?

Большинство современных роутеров TP-link, D-Link, Zyxel и других производителей обладают встроенной поддержкой технологии IPTV. Однако, порой для нормальной работы маршрутизатора в этом режиме нужна специальная прошивка. В сети существует масса таблиц со списком поддерживаемых роутеров, но информация в них быстро устаревает.

Есть 3 несложных способа:

- Вводим в google «название роутера IPTV». Скорее всего на форумах уже ответили на вопрос, а может даже предложили специфическую инструкцию к конкретной модели.

- Изучаем техническую документацию. Для этого подойдет бумажная инструкция или pdf-документ на сайте производителя.

Ищем необходимую настройку в панели администратора. Необходимая информация размещена на корпусе роутера, в том числе IP или доменный адрес для ввода в браузер, а также стандартный логин и пароль. Искомый параметр – IPTV или IGMP. Если есть поддержка одного из параметров, роутер точно работает с IPTV.

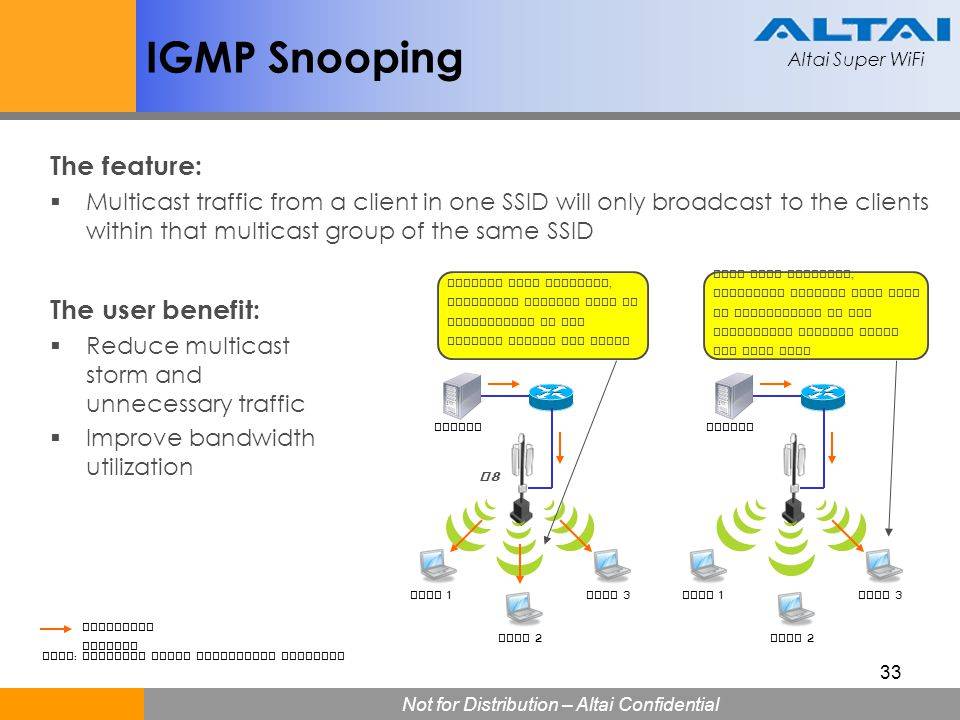

Каковы функции и приложения IGMP Snooping?

В основном IGMP Snooping выполняет следующие функции:

- прослушивание диалога между хостом и маршрутизатором;

- распределение мультивещательных потоков;

- своевременное отслеживание выключения пользователей из группы;

- оптимизация и ускорение работы с контентом;

- защита от перегрузки сети;

- предотвращение атак злоумышленников.

Как уже было сказано, без фильтрации запросов при раздаче многоадресных пакетов пропускная способность резко падает, это также может привести к нестабильной и неправильной работе сети. Без IGMP Snooping подключенные устройства могут стать уязвимыми для киберпреступников. Если на уровне коммутатора не отсеиваются ненужные данные, эти каналы можно заполонить своими многоадресными пакетами, и с их помощью взломать сеть. Последствия разные, в том числе утечка информации.

IGMP Snooping используется с IPTV, для виртуальных мероприятий и локальных сетей. Однако, если локальная сеть с маленьким трафиком и небольшим количеством подключенных компьютеров, IGMP snooping не принесет ощутимой пользы. Во всех остальных случаях отслеживание помогает оптимизировать работу и ускорять подачу данных на устройства.

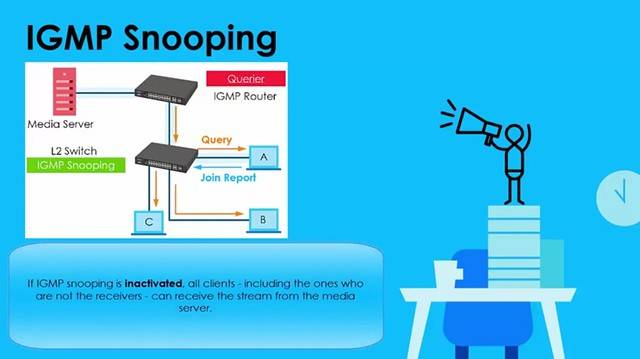

Что такое IGMP Snooping?

Чаще всего описание Internet Group Management Protocol всплывает в связи с IPTV, хотя в интернете он применяется практически везде. Он используется вместе сIP протоколом, объединяющем разрозненные компьютерные сети в единую сеть. С помощью Internet Group Management Protocol можно управлять мультивещанием, распределяя потоки между компьютерами или телевизорами.

IGMP snooping (переводится как шпионить, отслеживать) ищет и выбирает запросы для распределения мультивещательного трафика. В отличие от бродкаста (широкое вещание) при мультикасте поток данных не единый для всех устройств, а адресный и раздается группе устройств.

Когда функция snooping включена, он прослушивает сеть. Цель – отследить запросы компьютеров или телевизоров в сети и подключить их к мультимедийному потоку. Когда устройство запрашивает поток, IGMP snooping и добавляет его порт в группу. Когда устройство отключается от этого потока (пользователь выключает канал), автоматически отправляется запрос и протокол, и snooping исключает порт из списка. Через определенные промежутки времени происходит проверка, все ли устройства в группе подключены, на тот случай, если запрос не был отправлен. Как правило, IGMP Snooping включен на роутере автоматически.

Возможные проблемы

Может возникнуть проблема, когда вещание по-прежнему не работает. Это может быть вызвано вашим брандмауэром. Выключите его на несколько минут. Если проблема исчезла, включите его снова и включите протокол для интернет-телевидения, онлайн-игр или других услуг в настройках.

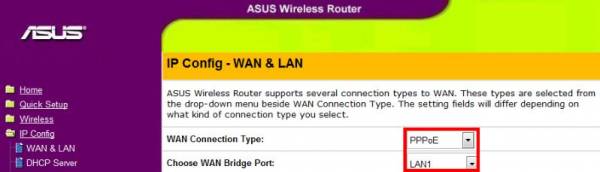

Если вы используете отдельную приставку для IPTV (зачем нужна приставка — тема для отдельного обсуждения), вам может понадобиться включить опцию «Bridge» в настройках маршрутизатора. Он может называться «Выбор порта моста WAN» или «Сеть-мост». — Это зависит от устройства.

Наконец, если сигнал «дрожит», устройство, вероятно, перегружено. Вам придется либо ограничить работу других устройств, либо отключить их. Если ничего не помогает, необходимо заменить маршрутизатор на более эффективный.

В этой статье я постарался как можно понятнее объяснить, что такое IGMP snooping в маршрутизаторе. Надеюсь, вы найдете его полезным и решите свои проблемы. Теперь вы сможете гарантировать, что передача данных будет максимально качественной и точной, а атака на сеть с целью перегрузить все устройства в сети не увенчается успехом.

Настройка iptv на роутере asus

Теперь я опишу 2 способа настройки IPTV через роутер RT-G32 B

Внимание! Описанную инструкцию по настройке IPTV можно использовать и на других моделях роутеров Asus для наглядности, и не только Asus в практическом и теоретическом применении. 1 способ

Перейдите в раздел ЛВС —> Маршрут и поставьте галочку “Включить многоадресную маршрутизацию” – “Yes”. Сохраняем – “Применить”

1 способ. Перейдите в раздел ЛВС —> Маршрут и поставьте галочку “Включить многоадресную маршрутизацию” – “Yes”. Сохраняем – “Применить”.

В данном случае в локальную сеть будет транслироваться multicast поток для VLC плеера без изменений.

Преимущества данного способа: 1. Никаких дополнительных настроек VLC плеера производить не надо.

Недостатки: 1. Возможность подключения компьютера для просмотра IPTV только через витую пару (Ethernet-кабель). 2. Падение скорости интернет соединения на других компьютерах в локальной сети, в момент воспроизведения IPTV. 3. Сильная нагрузка на маршрутизатор. 4. Излишний multicast трафик внутри сети.

IGMP Snooping Proxy

IGMP Snooping Proxy– промежуточный сервер в сети, представляющий собой набор программ. На роутере прокси настраивают, чтобы подключатьIPTV. Для этого надо открыть меню роутера на экране компьютера и выбрать необходимые параметры.

Если функция IGMP Snooping proxy отключена, запросы в виртуальной локальной компьютерной сети и ответные сообщения не доходят до адресата и затопляются. Прокси не дает сообщениям переполнять полосы пропускания: он реагирует на сетевые запросы, сокращая их число, принимает отчеты от других сетевых устройств. IGMP Snooping не позволяет отчётам переходить от клиента к клиенту. Отчеты посылаются только выше по сети, к маршрутизаторам.

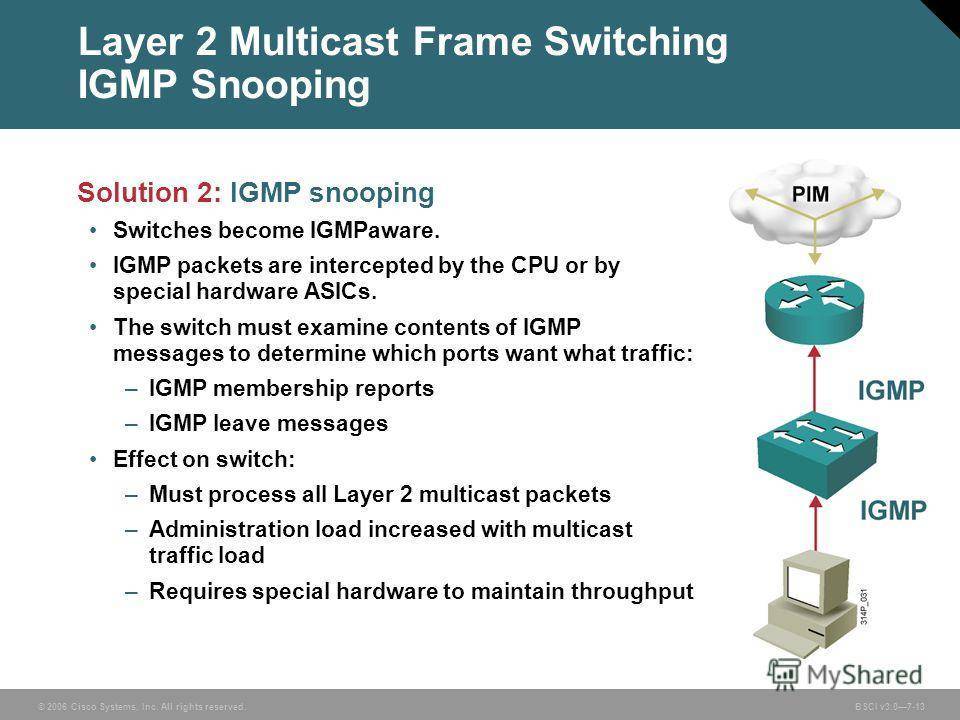

Как работает IGMP Snooping?

Чаще всего для подключения IP TV роутер используется вместе со свитчем, представляющего собой коммутатор второго уровня. Через него проходит сигнал и от того, включен IGMP-протокол, будет зависеть, насколько корректно телевидение будет работать. Свитч может не распознать многоадресные MAC-адреса, а также прослушивать и анализировать запросы без подключенного IGMP Snooping.

Тогда канал будет раздаваться на все телевизоры в квартире, как при использовании домовой антенны, но нагрузка на сеть при этом будет чрезмерная. Это снижает скорость обработки трафика и делает сеть уязвимой. Это ситуация может возникнуть в любой сети с мультикастом, маршрутизатором, пользовательскими запросами и коммутатором второго уровня, в локальной сети или видеоконференции.

IGMP Snooping помогает передавать данные избирательно, а не на все устройства сразу.

Iptv через роутер

Зачастую, для работы IPTV на компьютере через wi-fi роутер, на самом устройстве ничего настраивать не нужно. Обновите версию прошивки вашего устройства и впоследствии поддержка IPTV на роутере будет включена автоматически. Вам необходимо лишь выбрать устройство (маршрутизатор) с поддержкой IPTV (IGMP протокол).

IGMP (Internet Group Management Protocol) — это протокол управления групповой (multicast — мультикаст) передачей данных в сетях, основанных на протоколе IP. Протокол IGMP используется роутерами для организации сетевых устройств в группы.

Тот, кто искал информацию по форумам, не раз сталкивался с понятием мультикаст. IGMP используется для поддержки потокового видео, что эффективно сказывается на реализации потока IPTV. Сразу проверьте, не блокирует файрвол, брандмауэр или антивирус этот протокол. Мультикаст, как правило, активируется опцией Enable multicast routing.

Внимание! Активный мультикаст в некоторых моделях роутеров частенько «забивает» локальную сеть, особенно это касается wi-fi

Activate IGMP snooping

Traffic tracking and analysis is available on managed network switches or switches. This device helps to implement the principles of group broadcasting at the data link layer of the network. To activate IGMP snooping, you must manually enable and configure it on the switch. Unmanaged counterparts do not support traffic analysis mode, because they cannot be configured through the interface.

Before using the device on your network, make sure that the final recipient (for example, smart-tv) supports snooping mode. Typically, devices have a corresponding item in the “Configuring a network connection” section, which greatly simplifies the adjustment of multicast.

Consider the method of connecting a function through the command line using the example of the popular D-Link switches:

- Open the device command line using the CLI interface.

- Enter “enable-igmp-snooping”. This command will enable the function on the switch and all connected addresses.

- Enter “config-igmp-snooping-vlan-default-state-enable” to allow the protocol to be configured in VLAN.

- The command “confog-multicast-vlan-filtering-mode-vlan-default-filter-unregistred-groups” enables the communicator to filter data from several addresses at once.

- Finally, use “config-igmp-snooping-vlan-default-fast-leave-enable” on the VLAN.

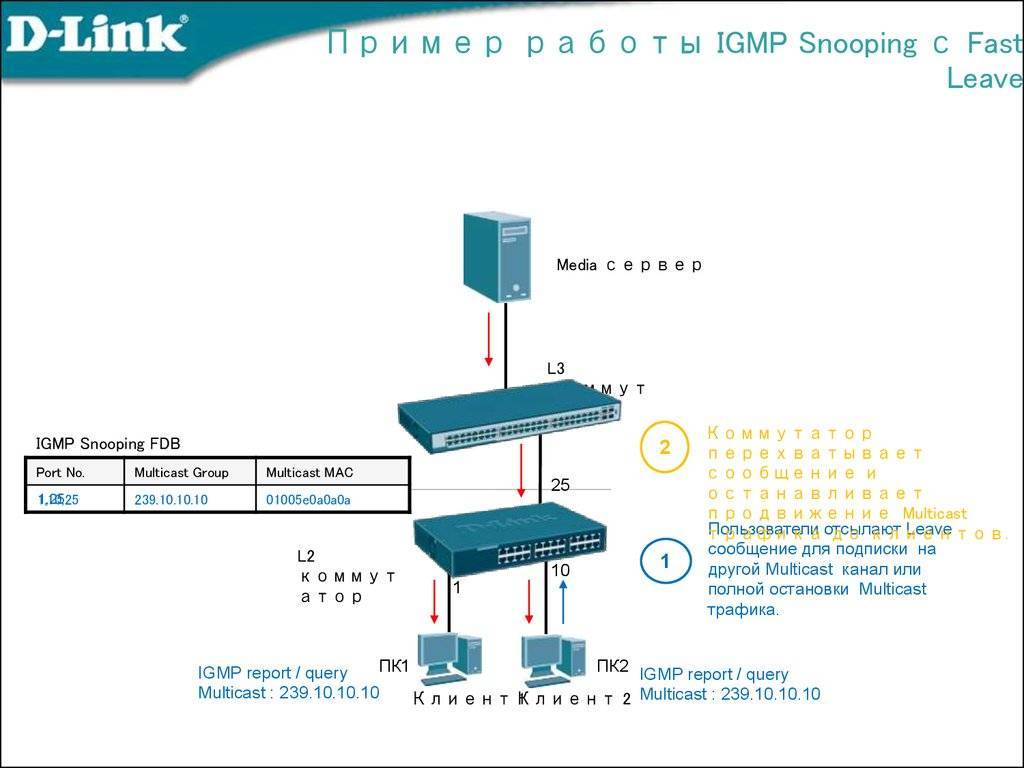

The last command includes the IGMP Snooping Fast Leave function, which excludes the port from the network as soon as the user makes a “leave” request. Thanks to Fast Leave, the consumer will not receive unnecessary data and will not process it. This will reduce the load on the network and allow the switch to work more efficiently.

Concepts

In , the router (Layer 3 device)

receives multicast data from the multicast source and forwards the

data to downstream devices. IGMP snooping is configured on SwitchA

and SwitchB. Hosts A, B, and C are receiver hosts.

Figure 11-3 IGMP snooping ports

The following table describes the port roles shown in .

Table 11-1 IGMP snooping port roles

Port Role | Function | Generation |

|---|---|---|

Router port Ports marked as blue circles on SwitchA NOTE: A router port is a port of a Layer | A router port receives multicast packets from a Layer 3 |

|

Member port Ports marked as yellow squares on SwitchA | A member port is a user-side port connected to group members. |

|

Router ports and member ports are outbound interfaces in

Layer 2 multicast forwarding entries. A router port is an upstream

interface, while a member port is a downstream interface. Port information

learned through protocol packets is saved as dynamic entries. Manually

configured port information is saved as static entries.

Настройка IGMP Proxy

Выполним настройку IGMP Proxy на MikroTik.

Откройте меню Routing — IGMP Proxy и нажмите синий плюсик, чтобы указать на какой порт приходит IPTV.

В выпадающем списке Interface выберите WAN порт, к которому подключен кабель интернет провайдера и поставьте галочку Upstream.

В поле Alternative Subnets укажите подсеть стриммеров. Если вы не знаете данные подсети, то попробуйте указать: 10.0.0.0/8, 172.16.0.0/12 и 192.168.0.0/16.

Я настраивал IPTV для Maxnet, и у меня все заработало c Alternative Subnets 0.0.0.0/0. Но так лучше не делать. Используйте 0.0.0.0/0 только если не смогли найти необходимую подсеть.

После ввода параметров нажмите кнопку OK.

Еще раз нажмите синий плюсик, чтобы указать на какие порты передавать IPTV.

В выпадающем списке Interface выберите порт, на который нужно пробросить IPTV, и нажмите кнопку OK. В Interface желательно указывать один конкретный порт, чтобы не было проблем с производительностью роутера.

Нажмите кнопку Settings и поставьте галочку напротив Quick Liave. Это позволит быстро переключаться между каналами.

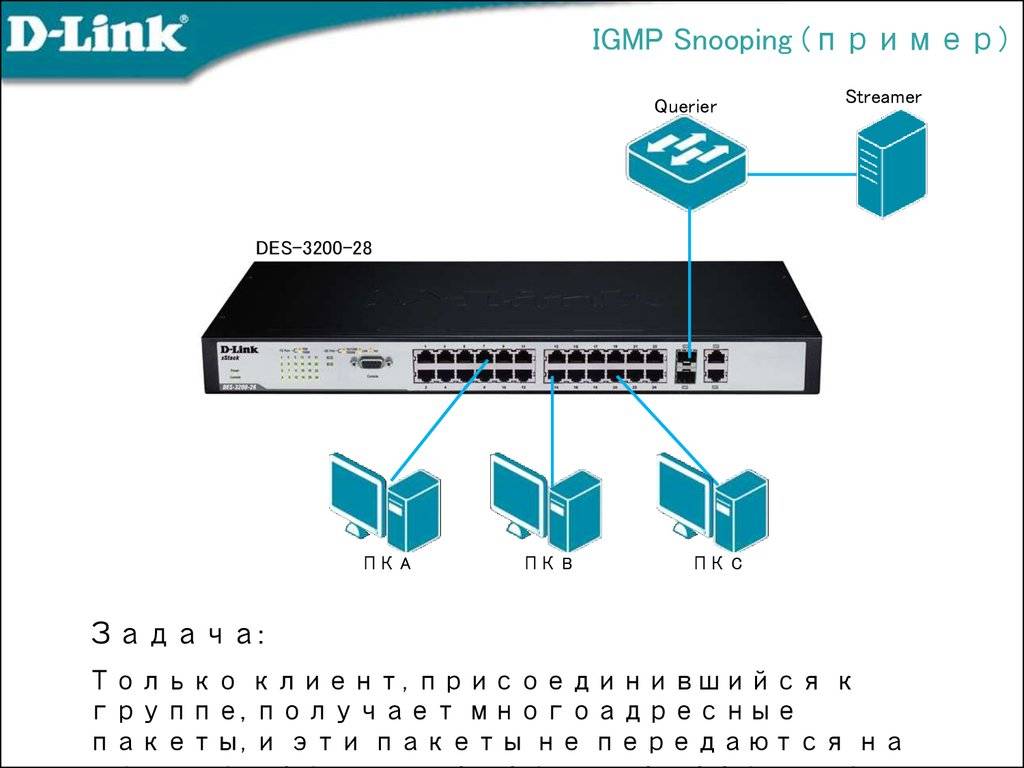

2.3. Пример настройки IGMP Snooping

Сценарий №1: IGMP Snooping

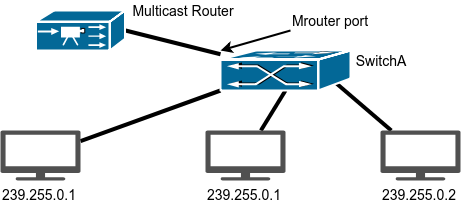

Рисунок 46.1 – IGMP Snooping

Как показано на рисунке 46.1, порты коммутатора 1, 2, 6, 10 и 12 добавлены во VLAN 100 на коммутаторе. Multicast маршрутизатор подключен к порту 1, а 4 хоста к остальным портам 2, 6, 10 и 12 соответственно. Поскольку IGMP Snooping по-умолчанию отключен, он должен быть включен сначала глобально, а затем и для VLAN 100. Кроме того, порт 1 должен быть выбран в качестве Mrouter порта для VLAN 100. Эти настройки можно осуществить следующим образом:

SwitchA(config)#ip igmp snooping SwitchA(config)#ip igmp snooping vlan 100 SwitchA(config)#ip igmp snooping vlan 100 mrouter interface ethernet 1/0/1

Предположим, что сервер вещает 2 потока с использованием групповых адресов 239.255.0.1 и 239.255.0.2. Хосты из портов 2 и 3 подписались на группу 239.255.0.1, а хост из порта 6 – на группу 239.255.0.2.Во время подписки IGMP Snooping создаст таблицу, которая будет содержать соответствие портов 2 и 3 группе 239.255.0.1, а порта 6 – группе 239.255.0.2, в результате каждый порт получит трафик только тех групп, которую он запросил и не получит трафик других групп, но каждый порт сможет получить трафик любой их групп, запросив её.

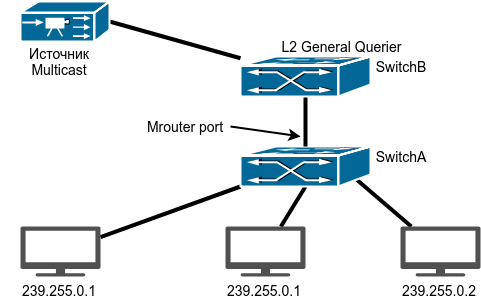

Сценарий №2: IGMP Querier

Рисунок 46.2 – IGMP Querier

Схема, изображенная на рисунке 46.2, претерпела изменения: вместо Multicast маршрутизатора подключен источник мультикаст трафика, а между ним и Switch A подключен коммутатор Switch B, выполняющий роль IGMP Querier. Но подписчики, источник и порты между ними также принадлежат к VLAN 100.

Конфигурация Switch A такая же, как и в предыдущем примере. Конфигурация Switch B будет выглядеть следующим образом:

SwitchA#config SwitchA(config)#ip igmp snooping SwitchA(config)#ip igmp snooping vlan 100 SwitchA(config)#ip igmp snooping vlan 100 L2-general-querier

Iptv через приставку

Для работы IPTV через приставку рекомендуется использовать функцию «Bridge». Таким образом мы настраиваем LAN порты на режим свитчинга с WAN.

Плюс ко всему, мы получаем возможность подключить кабель провайдера не в WAN, а в тот LAN порт, что объединен с WAN’ом. Сразу замечу, данную функцию поддерживают не все роутеры. Например, в роутерах TP-LINK эта функция присутствует в меню Network — Bridge (Сеть — Мост)

Для тех кто хочет использовать большее количество приставок, имеется возможность выбрать два порта (Например, LAN3 и LAN4, если у вас две приставки). Если ваша модель wi-fi роутера не имеет поддержку «Bridge» и для вашего провайдера достаточно поддержки мультикаста (протокол IGMP), вы сможете смотреть IPTV через приставку.

Для того чтобы не искать проблемы передачи своего IP телевидения там, где ее нет, проверьте, работает ли телевидение без роутера. Для этого подключите компьютер к кабелю провайдера напрямую. Если IPTV не подаст жизненных признаков, то скорее всего проблема у вашего провайдера. Обратитесь в техническую поддержку. А в положительном случае прямого подключения, следует выяснить у тех. поддержки, достаточно ли мультикаста для работы IP телевидения.

Пользователям, чьи модели роутеров не поддерживают функции Bridge, но телевидение работает с перебоями («рассыпается» картинка и «заикается» звук) стоит обратить внимание на загруженность их роутеров. Особенно это касается тех, кто обладает большой скоростью скачивания, чрезмерной нагрузкой (большое количество активных торрент-закачек, работают в DC и т.п.)

Решить эти проблемы можно ограничением скорости скачивания, лимитировать количество одновременных соединений до 50. Для тех, кто использует модели без поддержки Bridge рекомендуется подключать не более одной приставки IPTV.

Если вы используете две (или более приставки), а роутер не поддерживает функции Bridge, то вы можете использовать обычный свитч. Свитч необходимо установить перед роутером. К свитчу будут подключены две приставки IPTV, кабель вашего провайдера, а кабель от роутера в порт WAN.